Jak szybko naprawić zhakowany telefon z Androidem?

Smartfony z Androidem królują na globalnym rynku, nic więc dziwnego, że hakerzy obrali je sobie za cel. W rzeczywistości oszałamiająca liczba 98% ataków na bankowość mobilną jest skierowana na urządzenia z systemem Android. Jeśli więc Twój telefon z Androidem padł ofiarą hakerów, nie martw się! Mamy dla Ciebie kompleksowy przewodnik po wszystkich obawach związanych z hakowaniem Androida. Zostań z nami, aby znaleźć wszystkie potrzebne odpowiedzi.

Skąd mam wiedzieć, czy mój telefon z Androidem został zhakowany?

Zacznijmy od tego, jak sprawdzić, czy telefon został zhakowany. Cyberprzestępcy są podstępni, ale niektóre znaki ostrzegawcze mogą ich zdradzić. Zwróć uwagę na:

- Nierozpoznane wiadomości tekstowe lub połączenia

- Irytujące spamerskie wyskakujące okienka

- Nagła i niespodziewana śmierć baterii

- Nagły wzrost wykorzystania danych

- Niezwykle wysoka temperatura telefonu podczas użytkowania

- Stała, powolna wydajność

- Tajemnicze aplikacje, których instalacji nie pamiętasz

- Nieoczekiwane zmiany w ustawieniach przekierowania połączeń

- Android włącza się i wyłącza samoczynnie

Co wybrać, aby sprawdzić, czy mój telefon z Androidem został zhakowany?

Aby potwierdzić swoje podejrzenia, możesz użyć tych kodów dialera, aby sprawdzić, czy telefon został zhakowany:

- Sprawdzanie lokalizacji: Wpisz *#*#4636#*#* lub *#*#197328640#*#*, aby sprawdzić, czy Twoja lokalizacja jest śledzona.

- Kod przekierowania połączeń: Wybierz *#62*, aby dowiedzieć się, czy Twoje połączenia i wiadomości są przekierowywane na inny numer.

- Sprawdzanie adresu sprzętowego: Telefon z systemem Android ma unikalny adres sprzętowy zwany adresem MAC. Wybierz *#*#232338#*#*, aby porównać go z adresem MAC sieci w celu zwiększenia bezpieczeństwa. Oto jak znaleźć adres MAC sieci w ustawieniach routera:

- Połącz się z siecią Wi-Fi na urządzeniu innym niż Android.

- Otwórz przeglądarkę internetową i wprowadź adres IP routera.

- Zaloguj się do routera.

- Poszukaj sekcji takich jak Połączone urządzenia lub Lista urządzeń.

- Znajdź swoje urządzenie z Androidem na liście i zanotuj jego adres MAC.

- Porównaj ten adres MAC z adresem z telefonu (*#*#232338#*#*). Powinny one pasować do bezpiecznego połączenia.

- Sprawdzanie IMEI: Jeśli telefon zostanie zgubiony lub skradziony w wyniku włamania, potrzebny będzie numer IMEI (International Mobile Equipment Identity). Wybierz *#06#, aby go odzyskać.

- Znajdź zgubiony telefon: W najgorszym przypadku użyj *#*#1472365#*#*, aby zlokalizować swój telefon przez GPS. Działa tylko wtedy, gdy GPS telefonu jest włączony.

Jak usunąć hakerów z Androida?

Jesteś pewien, że Twój telefon z Androidem został zhakowany? Weź głęboki oddech i wykonaj poniższe kroki, aby odzyskać zhakowany telefon.

Napraw zhakowany system Android za pomocą skanowania antywirusowego

Trudno jest znaleźć lepszy sposób na odzyskanie zhakowanego telefonu z Androidem niż użycie aplikacji stworzonej do tego celu. Oprogramowanie antywirusowe na Androida lokalizuje podstępne złośliwe oprogramowanie, którego hakerzy używają do manipulowania telefonem, a następnie całkowicie je usuwa.

Wystarczy wybrać godny zaufania program antywirusowy dla telefonu, taki jak VeePN Antivirus, a on zajmie się resztą:

- Pobierz VeePN dla Androida bez ryzyka.

- Zainstaluj aplikację VeePN na swoim telefonie, a następnie zaloguj się lub utwórz konto, jeśli zostaniesz o to poproszony.

- Na karcie Antywirus poniżej wybierz opcję Antywirus i dotknij opcji Chroń to urządzenie.

- Rozpocznij skanowanie w poszukiwaniu zagrożeń. Może to zająć trochę czasu.

- Jeśli wykryte zostaną jakiekolwiek zagrożenia, dotknij opcji Wyświetl szczegóły i usuń zainfekowane pliki.

- Zwiększ bezpieczeństwo swojego telefonu, włączając ochronę w czasie rzeczywistym, która skanuje pliki podczas ich instalacji.

Usunięcie dostępu administratora

Inną opcją jest sprawdzenie, które aplikacje mają dostęp administratora do telefonu – może to być nietypowa (czytaj złośliwa) obecność. W zależności od producenta telefonu proces ten może się nieznacznie różnić.

- Przejdź do Ustawień.

- Przewiń w dół do opcji Odcisk palca i zabezpieczenia (lub Ekran blokady i zabezpieczenia w innych modelach).

- Wybierz opcję Administratorzy i poświadczenia.

- Wybierz opcję Administratorzy urządzeń.

- Sprawdź, czy wszystkie aplikacje, które mają dostęp, są legalne.

Jeśli widzisz podejrzane aplikacje z dostępem administratora – czas je usunąć. Usuń również te aplikacje.

Usuwanie podejrzanych aplikacji i plików

Aplikacje, których nie zainstalowałeś lub stare, nieobsługiwane aplikacje mogą tworzyć otwory dla hakerów w celu wprowadzenia złośliwego oprogramowania lub oprogramowania reklamowego do urządzenia. Podejrzane aplikacje często mają nazwy, które podnoszą czerwone flagi, takie jak “szpieg” lub “monitor” i inne oczywiste rzeczy. Aby sprawdzić telefon pod kątem takich aplikacji:

- Przejdź do Ustawień.

- Przewiń w dół i stuknij Aplikacje.

- Sprawdź, czy nie ma żadnych podejrzanych aplikacji.

Nie jesteś pewien, czy znaleziona aplikacja jest podejrzana? Wygoogluj ją!

Wyłączanie przekierowywania i kierowania połączeń

Przekierowywanie połączeń może być przydatne, ale może być również wykorzystywane przez hakerów do przekierowywania połączeń, wiadomości lub danych na ich urządzenie. Aby zabezpieczyć się przed tym ryzykiem:

- Otwórz dialer telefonu i wybierz ##002#, aby wyłączyć wszystkie opcje przekierowania połączeń.

- Alternatywnie można uzyskać do nich dostęp poprzez menu dialera, a następnie Ustawienia połączeń > Ustawienia przekazywania połączeń. Wyłącz wszystkie opcje przekierowywania połączeń (Zawsze przekierowuj, Gdy zajęty, Gdy bez odpowiedzi i Gdy nieosiągalny).

Resetowanie haseł

Zmiana haseł do wszelkich zagrożonych kont jest koniecznością. Zresetuj hasła do mediów społecznościowych, bankowości internetowej, usług w chmurze i wszelkich kont połączonych z telefonem. I pamiętaj, aby nowe hasła były silne i unikaj używania danych osobowych, takich jak data urodzenia. Hakerzy nie powinni mieć łatwego prezentu urodzinowego, prawda?

Przywracanie ustawień fabrycznych telefonu z Androidem

Wreszcie, ostateczny przycisk “cofnij”. Przywrócenie ustawień fabrycznych usuwa wszystkie dane użytkownika i ustawienia, przywracając urządzenie do pierwotnego stanu fabrycznego. Jeśli wszystko inne zawiedzie, może to być twój ruch. Pamiętaj tylko, aby przed naciśnięciem przycisku resetowania wykonać kopię zapasową ważnych danych.

Przywracanie ustawień fabrycznych systemu Android można uruchomić, wpisując *#*#7780#*#* na klawiaturze numerycznej. Alternatywnie, przejdź przez ustawienia zgodnie z poniższymi krokami. W zależności od producenta telefonu proces może się nieznacznie różnić.

- Naładuj telefon.

- Przejdź do Ustawień.

- Dotknij opcji Pamięć masowa i kopie zapasowe.

- Wybierz opcję Przywracanie danych fabrycznych.

- Stuknij dwie opcje – Przywróć ustawienia fabryczne telefonu i Formatuj pamięć wewnętrzną.

- Przejdź do opcji Rozpocznij resetowanie.

- Poczekaj, aż proces się zakończy – system operacyjny Androida będzie jak nowy!

Mamy więc kompletny przewodnik po tym, jak naprawić zhakowany telefon z Androidem. Uzbrojony w te wskazówki i chłodną głowę, w mgnieniu oka odzyskasz bezpieczeństwo swojego telefonu.

Jak można zhakować telefon?

Teraz zagłębmy się nieco w umysły cyberprzestępców. Dlaczego bawią się naszymi telefonami? Cóż, szukają naszych osobistych skarbów: danych konta bankowego, numerów ubezpieczenia społecznego, haseł do kont online – oczywiście wszystko po to, by zarobić.

Ale w jaki sposób wykorzystują te hacki? Oto najczęstsze taktyki:

- Niezabezpieczone sieci Wi-Fi: Hakerzy zakradają się przez niezabezpieczone sieci Wi-Fi, dlatego należy zachować ostrożność podczas łączenia się z nimi.

- Phishing: Oszuści nakłaniają niczego niepodejrzewających użytkowników do ujawnienia swoich danych osobowych, wykorzystując strach lub ciekawość. W 2023 r. popularnymi celami phishingu są usługi przechowywania dokumentów online, portale internetowe, poczta internetowa i witryny usług finansowych.

- Oprogramowanie śledzące: Stalkerware ma na celu śledzenie użytkownika za pomocą GPS, dzienników połączeń, wiadomości, obrazów, historii przeglądarki i innych. To podstępne oprogramowanie może ukrywać się za pozornie nieszkodliwymi aplikacjami.

Jak mogę zapobiec włamaniom na Androida?

Zapobieganie to podstawa! Oprócz oczywistych rzeczy, takich jak blokowanie telefonu i silne hasła, oto kilka sprytnych posunięć, które zapewnią bezpieczeństwo telefonu z Androidem:

- Unikaj podejrzanych linków: Zaufaj swoim przeczuciom – jeśli coś pachnie podejrzanie, nie klikaj nieznanych linków, e-maili, załączników, stron internetowych lub wiadomości.

- Uruchom skanowanie antywirusowe: Nawet najbardziej ostrożni użytkownicy mogą popełnić błąd. Regularnie skanuj swoje urządzenie za pomocą VeePN Antivirus, skonfiguruj zaplanowane skanowanie i włącz ochronę w czasie rzeczywistym, aby uzyskać najwyższy poziom bezpieczeństwa.

- Korzystaj z VPN w publicznych sieciach Wi-Fi: Twoje dane znajdują się na otwartej przestrzeni w publicznych sieciach Wi-Fi. Chroń je, korzystając z VPN w sieciach publicznych. VPN szyfruje dane i chroni aktywność online przed wzrokiem ciekawskich.

- Wyłącz Wi-Fi i Bluetooth, gdy nie są używane: To powstrzyma hakerów próbujących wkraść się przez te połączenia.

- Uwierzytelnianie dwuskładnikowe (2FA): Dodaj dodatkową warstwę zabezpieczeń, włączając 2FA. Łączy ono coś, co znasz (hasło) z czymś, czym jesteś (np. odcisk palca lub identyfikator twarzy).

- Trzymaj się oficjalnych sklepów z aplikacjami: Pobieraj aplikacje tylko ze sklepu Google Play. Ma on ogromny wybór, więc nie musisz wędrować po nieznanych terytoriach.

- Aktualizuj system operacyjny i aplikacje: Aktualizacje często zawierają ulepszenia bezpieczeństwa, więc nie pomijaj ich.

- Unikaj jailbreakingu telefonu: Powstrzymaj się od jailbreakingu lub rootowania urządzenia, ponieważ osłabia to wbudowane zabezpieczenia.

- Włącz zdalne czyszczenie urządzenia w przypadku zgubienia lub kradzieży telefonu. Dane można wyczyścić za pomocą Menedżera urządzeń Google Android:

- Wejdź na stronę android.com/find i zaloguj się na swoje konto Google.

- Uzyskaj informacje o lokalizacji telefonu na mapie.

- Wybierz, co chcesz zrobić. W razie potrzeby najpierw dotknij opcji Włącz blokadę i wymaż.

- Bezpieczne urządzenie: Jeśli nie masz blokady, możesz ją ustawić.

- Wymaż urządzenie: Trwałe usunięcie wszystkich danych z telefonu w przypadku jego kradzieży.

Jeśli znajdziesz swój telefon po wymazaniu, prawdopodobnie będziesz potrzebować hasła do konta Google, aby ponownie z niego korzystać.

- Wyloguj się z witryn po zakończeniu: Szczególnie podczas korzystania z komputerów publicznych – zapobiega to nieautoryzowanemu dostępowi poprzez aktywne logowanie, zwłaszcza na stronach finansowych i detalicznych.

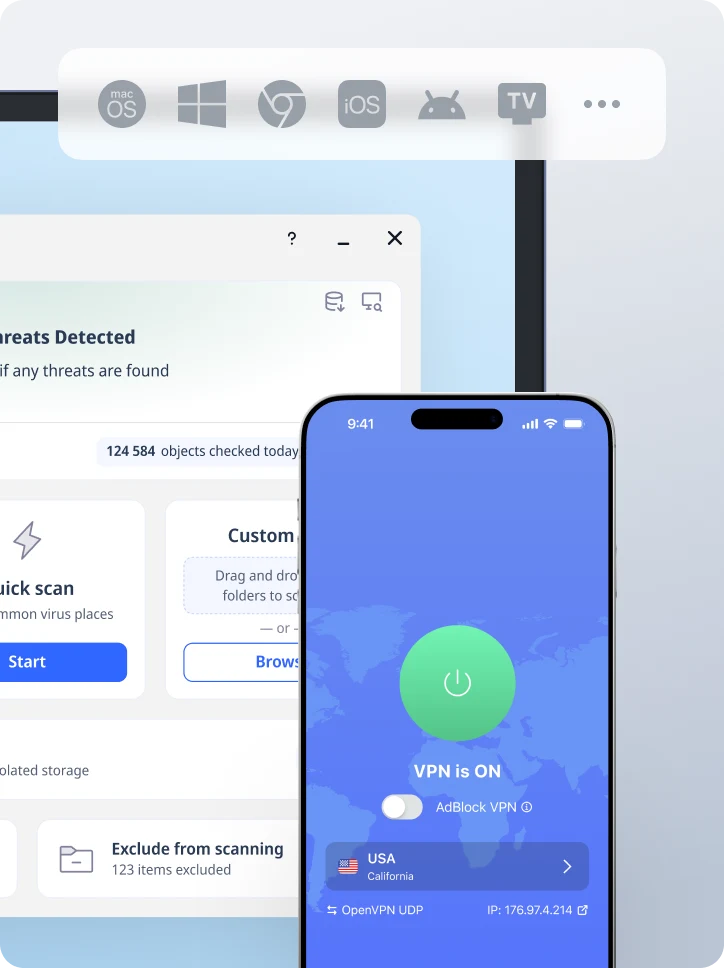

Ochrona przed włamaniami na Androida z VeePN

Myśl o kimś innym grzebiącym w naszych smartfonach jest dość przerażająca, prawda? Ale nie bój się, ponieważ usunięcie hakera z telefonu jest łatwiejsze niż mogłoby się wydawać.

Aby uzyskać ochronę na najwyższym poziomie, warto rozważyć VeePN. Jest to kompleksowe rozwiązanie zabezpieczające, oferujące zarówno funkcje antywirusowe, jak i VPN. A co najlepsze? Nie wymaga dodatkowej konfiguracji – wystarczy zainstalować VeePN i cieszyć się najwyższym poziomem bezpieczeństwa online. Trzymaj zagrożenia z daleka i bądź bezpieczny – masz to!

FAQ: Jak szybko naprawić zhakowany telefon z Androidem?

Jak najbardziej! Możesz usunąć hakera ze swojego urządzenia z Androidem, uruchamiając skanowanie antywirusowe, cofając dostęp administratora do podejrzanych aplikacji (i usuwając je) lub uciekając się do przywrócenia ustawień fabrycznych. Więcej informacji można znaleźć w tym artykule.

Jak sprawdzić, czy telefon został zhakowany? Zwróć uwagę na te typowe oznaki:

- Nierozpoznane wiadomości tekstowe lub połączenia

- Pojawia się wiele wyskakujących okienek

- Bateria szybko się rozładowuje

- Nagły wzrost zużycia danych

- Rozgrzany telefon podczas użytkowania

- Gorsza wydajność telefonu

- Nierozpoznane aplikacje

- Android sam się włącza i wyłącza

Możesz również użyć kodów hakerskich na telefon z Androidem, aby sprawdzić, czy coś jest nie tak – dowiedz się więcej w tym wpisie na blogu.

Gdy Twój Android wpadnie w niepowołane ręce, cyberprzestępcy mogą wykorzystać Twoje dane osobowe lub poufne informacje, takie jak dane konta bankowego, numery ubezpieczenia społecznego lub hasła do kont online, a wszystko to dla własnego zysku.

Najskuteczniejszą i najprostszą metodą jest uruchomienie skanowania antywirusowego przy użyciu niezawodnego oprogramowania antywirusowego. Odkryj przewodnik krok po kroku w tym artykule.

Przywracanie ustawień fabrycznych to skuteczny sposób na usunięcie złośliwego oprogramowania z urządzenia. Należy jednak pamiętać, że spowoduje to usunięcie wszystkich danych. Jeśli nic innego nie zadziała, rozważ tę opcję. Dowiedz się więcej z naszego artykułu.

VeePN is freedom

Pobierz klienta VeePN na wszystkie platformy

Ciesz się płynnym doświadczeniem VPN gdziekolwiek i kiedykolwiek. Niezależnie od posiadanego urządzenia — telefonu czy laptopa, tabletu czy routera — nowoczesna ochrona danych VeePN i ultra szybkie prędkości obejmą je wszystkie.

Pobierz na PC Pobierz dla Maca IOS and Android App

IOS and Android App

Want secure browsing while reading this?

See the difference for yourself - Try VeePN PRO for 3-days for $1, no risk, no pressure.

Rozpocznij Mój $1 Okres PróbnyThen VeePN PRO plan na 1 rok