Filtración de datos de AT&T: Pasos para proteger tus datos y tu privacidad

Las violaciones de datos son cada vez más frecuentes, y plantean riesgos significativos tanto para los particulares como para las empresas. La reciente filtración de datos de AT&T, que expuso información personal sensible de millones de clientes, es un claro recordatorio de lo importante que es la seguridad en Internet. Para que tus datos sensibles no queden expuestos, hemos preparado un artículo sobre cómo protegerte tras una violación masiva de datos como la de AT&T y cómo evitar incidentes similares en el futuro.

La violación de datos de AT&T en 2024: Una mirada más de cerca a los datos sensibles de los clientes

El 12 de julio de 2024, AT&T anunció que había sufrido una filtración de datos que expuso una gran cantidad de registros de llamadas y otros datos relacionados con los clientes de telefonía móvil y fija de la empresa. Como consecuencia, los usuarios de proveedores de telefonía móvil como Cricket, Boost Mobile y Consumer Cellular se encontraron en la zona de peligro. AT&T informa de que los datos filtrados abarcan un periodo comprendido entre el 1 de mayo de 2022 y el 31 de octubre de 2022, con un pequeño número de registros del 2 de enero de 2023 que también se han visto comprometidos.

La filtración de datos de clientes de AT&T incluye números de móvil e información sobre la duración de las llamadas. La filtración incluye registros de llamadas y mensajes de texto. AT&T afirma que no se ha filtrado a los piratas informáticos otra información sensible, como documentos de identidad, números de la Seguridad Social y otros datos privados. No obstante, la brecha de ciberseguridad de AT&T es un incidente grave, así que si crees que puedes haber sido víctima de este ataque, sigue leyendo para saber qué debes hacer a continuación.

Comprender la violación

La reciente filtración de datos de AT&T subraya la importancia crítica de unas prácticas sólidas de gestión de datos, especialmente cuando se trata de proveedores externos. La filtración se produjo a través de un proveedor externo en la nube no identificado que AT&T utilizaba para marketing, facturación y generación de contenidos de vídeo personalizados. Se suponía que este proveedor eliminaría los datos en 2017 o 2018, pero, por desgracia, los datos seguían presentes y posteriormente se vieron comprometidos.

Los datos robados incluían información sobre abonados, saldos de facturas, detalles de pagos y nombres de planes de tarifas. Esta filtración expuso datos pertenecientes a casi 9 millones de clientes de telefonía móvil, incluidos detalles como el número de líneas de la cuenta de un cliente y la información de facturación de 2015 a 2017. Aunque la filtración no incluía información bancaria de los clientes, números de la Seguridad Social ni contraseñas de cuentas, la exposición de datos tan sensibles de los clientes sigue siendo motivo de gran preocupación.

La Comisión Federal de Comunicaciones (FCC) concluyó que AT&T era la responsable última del fallo en la protección de datos. Este incidente pone de relieve la necesidad de que las empresas apliquen prácticas estrictas de gestión de datos, sobre todo cuando se trata de manejar datos sensibles de clientes. Garantizar que los datos se gestionan adecuadamente, se almacenan de forma segura y se eliminan rápidamente cuando ya no se necesitan es crucial para evitar este tipo de violaciones.

Proteger los datos sensibles de los clientes

Proteger los datos confidenciales de los clientes es una prioridad máxima para empresas como AT&T, que manejan grandes cantidades de información personal cada día. Para garantizar la seguridad de los datos de los clientes, las empresas deben aplicar medidas sólidas de protección de datos, como limitar el acceso a los datos sensibles y aplicar requisitos de eliminación de datos.

La Comisión Federal de Comunicaciones (FCC) obliga a los operadores a proteger la privacidad y seguridad de los datos de los consumidores. El cumplimiento de esta normativa es crucial para evitar multas y daños a la reputación. En respuesta a la reciente filtración de datos, AT&T ha tomado medidas significativas para mejorar sus prácticas de gobernanza de datos y aumentar la integridad de la cadena de suministro. Esto incluye la implantación de un programa completo de seguridad de la información y la realización de auditorías anuales de cumplimiento. Además, AT&T está introduciendo mejoras en sus prácticas de control de datos para gestionar mejor la información de los clientes y aplicar prácticas de gestión de datos más estrictas entre sus proveedores.

Las empresas también deben asegurarse de que las prácticas de gestión de datos de sus proveedores son seguras y cumplen la normativa. La filtración de datos de AT&T pone de manifiesto los riesgos asociados a las filtraciones de datos de proveedores externos. Para gestionar internamente la información de los clientes, las empresas deben aplicar estrictos controles de acceso, cifrar los datos sensibles y supervisar periódicamente sus sistemas para detectar posibles violaciones.

El uso de almacenamiento en la nube y de terceros proveedores requiere una atención especial, ya que pueden ser vulnerables a ciberataques y violaciones de datos. Las empresas deben educar a sus empleados sobre la importancia de la protección de datos y proporcionar formación sobre cómo manejar los datos sensibles de los clientes. Tomando estas medidas, las empresas pueden proteger mejor los datos de los clientes y mitigar los riesgos de futuras violaciones.

El papel de los proveedores en la gestión de datos

A raíz de la filtración de datos de AT&T, la Comisión Federal de Comunicaciones (FCC) está intensificando su escrutinio de la forma en que las empresas protegen los datos de sus clientes a lo largo de sus cadenas de suministro. La agencia está investigando las filtraciones de datos que afectan a proveedores y examinando las prácticas de conservación de datos para garantizar que los datos sensibles de los clientes estén adecuadamente protegidos.

La FCC se centra especialmente en si los proveedores conservan datos que deberían haber sido eliminados y si las empresas pueden hacer un seguimiento eficaz de los datos utilizados por terceros. Como parte de su mayor supervisión, la FCC está exigiendo a las empresas que limiten el acceso a los datos sensibles de los clientes, hagan un seguimiento de la información que se comparte con los proveedores y apliquen estrictos requisitos de eliminación de datos.

AT&T ha respondido a la filtración introduciendo mejoras significativas en la gestión interna de la información de los clientes y aplicando nuevos requisitos a las prácticas de gestión de datos de sus proveedores. La empresa ha firmado un decreto de consentimiento con el gobierno, que exige la aplicación de un programa integral de seguridad de la información y una mayor supervisión de su ecosistema de proveedores externos. Este decreto también exige auditorías anuales de cumplimiento para garantizar que AT&T cumple sus obligaciones en materia de protección de datos.

Este incidente es un claro recordatorio de la necesidad de que las empresas examinen cuidadosamente a sus proveedores y se aseguren de que cuentan con prácticas sólidas de gestión de datos para proteger los datos confidenciales de los clientes. Mediante la aplicación de medidas de supervisión y cumplimiento más estrictas, las empresas pueden salvaguardar mejor la información de sus clientes y mitigar los riesgos de futuras violaciones de datos.

Protegerse tras una filtración de datos. Acciones rápidas y estrategias a largo plazo

Para protegerte tras la brecha de seguridad de AT&T, te recomendamos que sigas estos pasos:

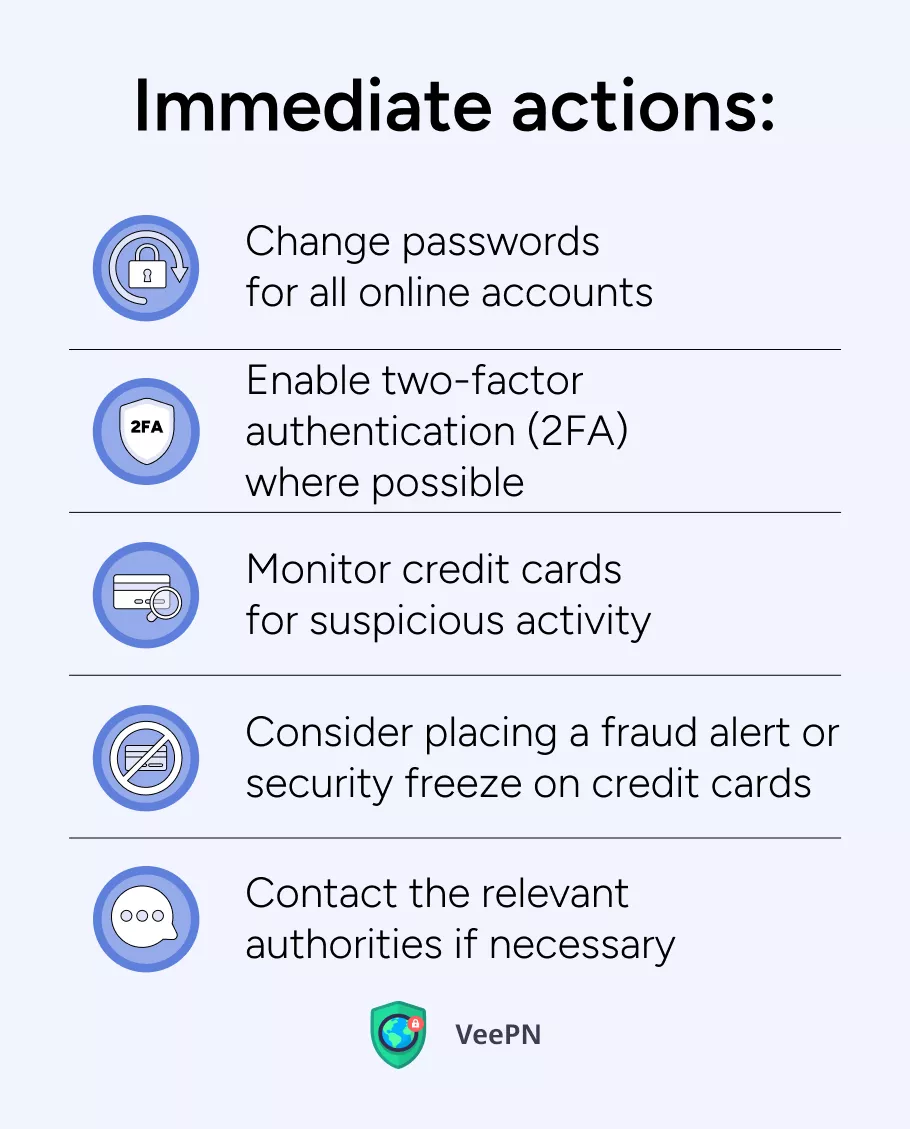

Acciones inmediatas

Tienes que hacer lo siguiente lo antes posible:

🛡️Cambia las contraseñas de todas las cuentas online. Nunca puedes estar seguro de cuántos de tus datos han caído en manos equivocadas. Para estar seguro, cambia las contraseñas de todas tus cuentas online, ya que es probable que los piratas informáticos hagan un uso malintencionado de ellas.

🛡️Activa la autenticación de dos factores (2FA) siempre que sea posible. Además de actualizar las contraseñas, la 2FA también es una acción imprescindible, ya que evitará que los piratas informáticos accedan a tus dispositivos y cuentas online.

🛡️Controla las tarjetas de crédito en busca de actividades sospechosas. Los ciberdelincuentes suelen intentar robar datos sensibles para acceder a cuentas bancarias y tarjetas de crédito y quedarse con todo tu dinero. Por eso, presta atención a las notificaciones sobre transacciones fallidas o aplicación bancaria es esencial.

🛡️Considera la posibilidad de poner una alerta de fraude o congelar la seguridad de las tarjetas de crédito. Cuando sea posible, activa estas alertas para mantenerte informado si los piratas informáticos intentan acceder a tus cuentas bancarias.

🛡️Ponte en contacto con las autoridades competentes si es necesario. Si crees que te han robado datos sensibles tras el ciberataque de AT&T, informa a tu banco, a tus proveedores de seguros e incluso a la policía, para que puedan tomar medidas preventivas en caso de que los piratas informáticos intenten explotar tu información personal.

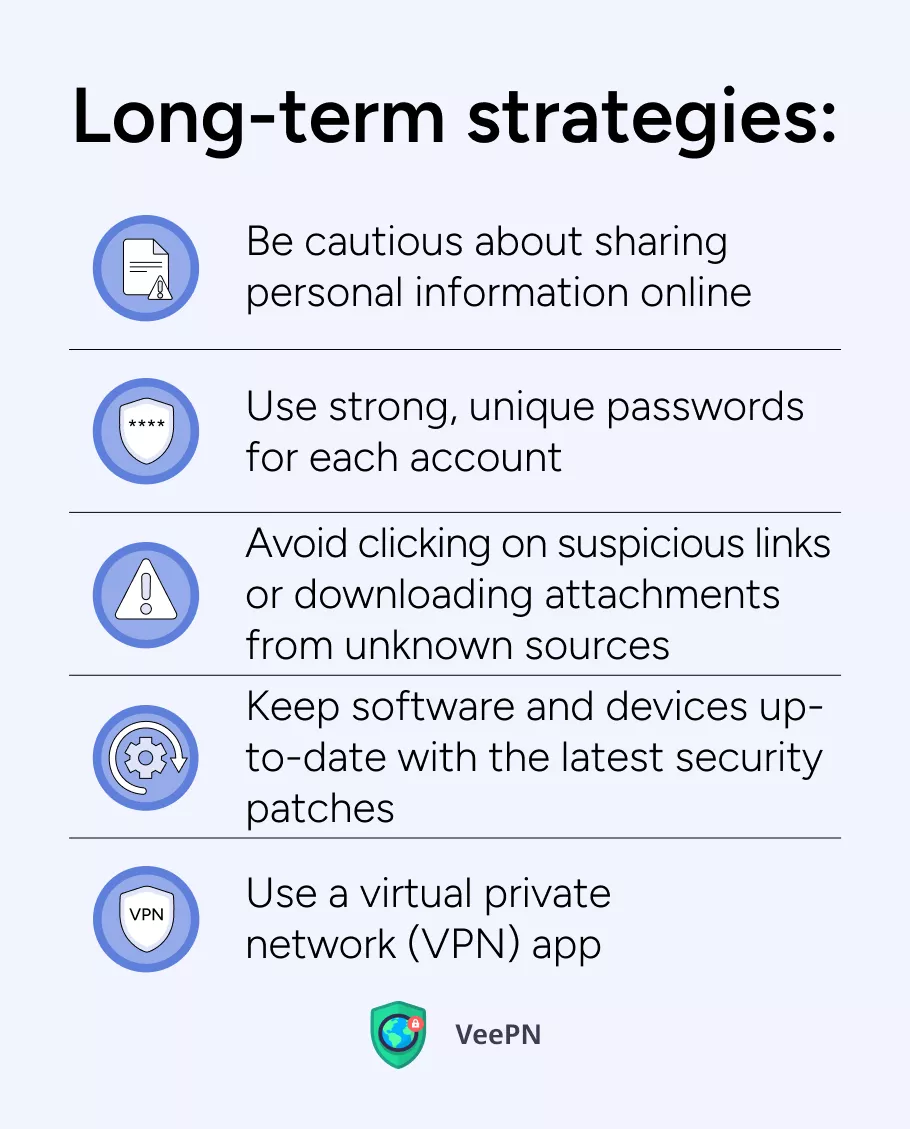

Estrategias a largo plazo

Mientras se asienta la polvareda tras la filtración de datos de seguridad de AT&T, considera la posibilidad de tomar estas medidas para garantizar la seguridad de tus datos a largo plazo:

🛡️Ten cuidado al compartir información personal en Internet. La regla de oro de la ciberseguridad es una actitud consciente hacia los datos que compartes. Haz todo lo posible por no revelar tu información personal, como dirección, DNI, número de la Seguridad Social, número de teléfono, correo electrónico y similares, sin una razón de peso. Si no estás seguro de por qué una determinada persona o servicio te pide tu información privada, es mejor que te abstengas de compartirla.

🛡️Utiliza contraseñas fuertes y únicas para cada cuenta. Cuantas más contraseñas complejas utilices, más tiempo necesitarán los hackers para descifrarlas. Para idear varias contraseñas seguras que puedas cambiar de vez en cuando, utiliza gestión y generación de contraseñas y de generación de contraseñas, pero asegúrate de que se compromete a no revelar tu información a terceros.

🛡️Evita hacer clic en enlaces sospechosos o descargar archivos adjuntos de fuentes desconocidas. Esta es otra regla general de ciberseguridad que debes tener en cuenta. Es probable que cualquier enlace extraño o archivo adjunto contenga malware que filtrará tu información personal o dañará el rendimiento de tu dispositivo.

🛡️Mantén el software y los dispositivos actualizados con los últimos parches de seguridad. Las estrategias de pirateo siempre están evolucionando, por eso las actualizaciones puntuales de software son la garantía de que tus dispositivos son mínimamente vulnerables a las violaciones de datos y otros ciberataques. Ni que decir tiene que las actualizaciones no son una bala de plata que protegerá tus dispositivos de todo, pero tener actualizadas las versiones de tus sistemas operativos reduce significativamente los riesgos de que los piratas informáticos intenten explotar diversas vulnerabilidades y lagunas de seguridad.

🛡️Utiliza una red privada virtual (VPN) app. Una VPN es el instrumento número uno que necesitas para proteger tu información personal. Cualquier aplicación VPN pasa tu tráfico de Internet a través de un túnel aislado y encriptado, para que nadie pueda ver lo que haces en línea. De este modo, los hackers y fisgones online no se beneficiarán de tu información sensible aunque consigan interceptarla: un montón de símbolos ilegibles sin una clave especial de descifrado es todo lo que pueden conseguir.

Utilizar una VPN es un aspecto crítico de la seguridad de tus datos, por eso queremos hablar de ello con más detalle.

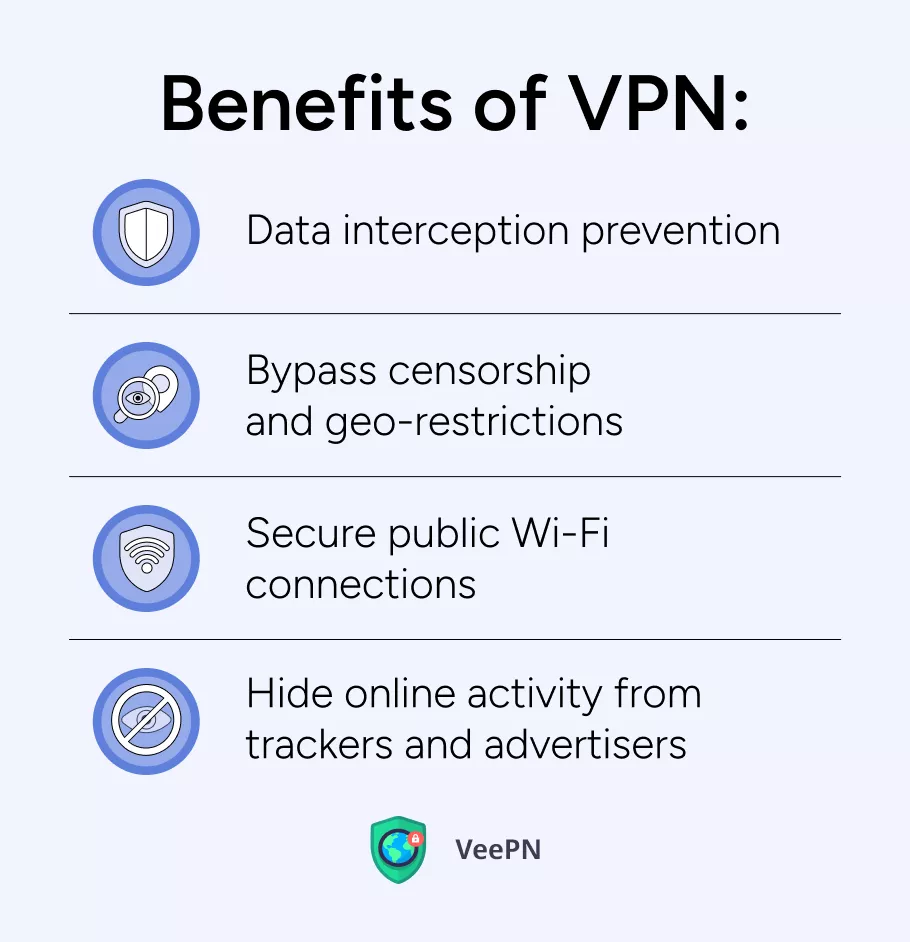

La importancia de una VPN para proteger tu privacidad

Dado que una aplicación VPN hace que todo tu tráfico de Internet pase por un túnel aislado hacia un servidor remoto, también ofrece varias ventajas para tu seguridad en línea:

👍Prevención de la interceptación de datos. Como hemos mencionado, todo tu tráfico de Internet no será visible para nadie. Aunque los hackers consigan interceptar tus datos, no podrán leerlos.

👍Elude la censura y las restricciones geográficas. Al conectarse a un servidor remoto, una VPN oculta tu dirección IP y la sustituye por la IP de la ubicación de un servidor remoto. Como resultado, puedes acceder a sitios web y servicios no disponibles en tu ubicación real. Sin embargo, debemos advertirte de que hacerlo puede ir en contra de las leyes locales o de las condiciones de uso de una plataforma a la que intentes acceder utilizando una aplicación VPN.

👍Asegura Wi-Fi públicas públicas. Los puntos de conexión WiFi públicos suelen ser redes desprotegidas a las que accede todo el mundo, incluidos los hackers. Esto significa que utilizar WiFi público sin protección puede ser peligroso, ya que los hackers pueden robar tu información personal. Al utilizar una VPN, todos tus datos pasan por un canal privado que nadie puede ver, lo que significa que puedes disfrutar de WiFi públicas gratuitas sin temer por tu privacidad en Internet.

👍Oculta la actividad online a rastreadores y anunciantes. Los anuncios dirigidos y el spam son molestos, pero con una VPN no serán un problema en absoluto. De nuevo, al pasar tu tráfico a través de un túnel privado impide el rastreo de tu actividad en línea, de modo que los anunciantes simplemente no saben que estás en línea y no pueden recopilar información sobre tus comportamientos en línea.

Sin embargo, debemos desaconsejarte el uso de aplicaciones VPN gratuitas ya que siguen siendo inseguras. En torno a 90% de ellas venden tu información personal a terceros y carecen de Sistema de Nombres de Dominio (DNS), lo que significa que no te garantizan una defensa de 360 grados contra las ciberamenazas. Para proteger tu información personal con una aplicación VPN robusta, prueba VeePN, un servicio premium que ofrece una serie de funciones de seguridad avanzadas que merecen un debate aparte.

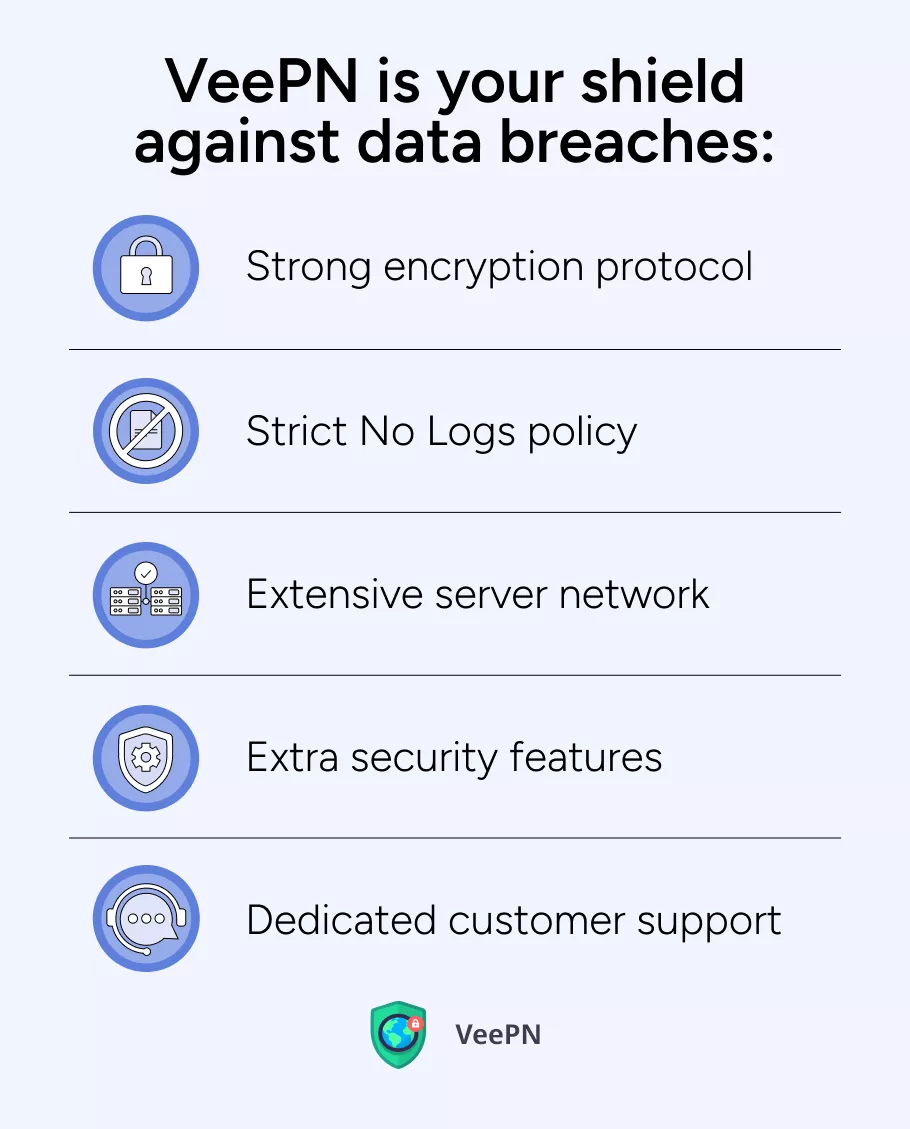

VeePN: Tu escudo contra la violación de datos

VeePN puede ser tu proveedor de VPN de confianza, ya que ofrecemos las siguientes funciones y ventajas de seguridad:

⚡Protocolo de encriptación fuerte. VeePN utiliza encriptación AES de 256 bits que se considera el estándar más fiable hasta el momento. No hay método de encriptación más fiable que éste.

⚡Estricto Sin registros política. Nos comprometemos a preservar tu privacidad, por lo que no recopilamos tus datos personales con fines comerciales ni de ningún otro tipo.

⚡Amplia red de servidores. Con 2.500 servidores en 89 ubicaciones, VeePN te ofrece la posibilidad de acceder a sitios y servicios de todo el mundo, por lo que ocultar tu identidad detrás de casi cualquier ubicación virtual ¡es pan comido!

⚡Funciones de seguridad adicionales. Además del cifrado de primer nivel, nuestra aplicación incluye funciones de seguridad avanzadas como Interruptor de corte, Alerta de violacióny Identificación alternativa para protegerte de varias amenazas online.

⚡Atención al cliente dedicada. En caso de cualquier problema, siempre puedes contar con un equipo de asistencia 24/7 que te ayudará a solucionar cualquier problema que puedas tener.

VeePN es compatible con los principales sistemas operativos y plataformaspor lo que puedes utilizar una suscripción con hasta 10 dispositivos diferentes. Descarga VeePN ¡ahora mismo y disfruta de 30 días de garantía de devolución del dinero!

FAQ

If you were affected by the AT&T data breach, start by monitoring your financial accounts and credit report for any unusual activity, as stolen data can be used for identity theft. Consider using a credit monitoring service or setting up fraud alerts. Updating your passwords and enabling two-factor authentication on important accounts can also add an extra layer of protection. Read this article to learn more about how you can protect yourself after such a huge security breach.

The AT&T data breach poses significant privacy risks because it likely exposed personal information like names, contact details, and possibly Social Security numbers or other identifiers. This data can be used for identity theft, phishing attacks, or even unauthorized access to accounts. Such breaches make it easier for attackers to impersonate you, potentially compromising your financial security and personal privacy. Check this article for more details.

You may be eligible for compensation if AT&T is found liable for failing to protect your data, though it typically depends on the specifics of the breach and any class-action lawsuits that follow. If a settlement is reached, affected individuals are often notified with details on how to claim compensation. Keep an eye on official announcements from AT&T or legal notices about class actions related to the breach.

VeePN is freedom

Descargar Cliente VeePN para Todas las Plataformas

Disfruta de una experiencia de VPN fluida en cualquier lugar, en cualquier momento. No importa el dispositivo que tengas — teléfono o portátil, tableta o router — la protección de datos de próxima generación y las velocidades ultrarrápidas de VeePN los cubrirán a todos.

Descargar para PC Descargar para Mac IOS and Android App

IOS and Android App

Want secure browsing while reading this?

See the difference for yourself - Try VeePN PRO for 3-days for $1, no risk, no pressure.

Inicia prueba de $1Entonces plan VeePN PRO de 1 año