¿Qué son las SMB y cómo utilizarlas con seguridad?

¿Sabe qué se esconde detrás del flujo fluido de datos de un dispositivo a otro? Entra en el bloque de mensajes de servidor (SMB), el héroe anónimo de la transferencia de datos. Este potente protocolo establece las reglas para que tu dispositivo envíe y reciba información con facilidad. Pero, ¿qué es exactamente la SMB y cómo funciona? Siga leyendo para descubrirlo.

¿Qué son las SMB?

Empecemos por lo básico. ¿Cómo envía tu ordenador los datos de un lugar a otro? Gracias a un protocolo de red: un conjunto de reglas que indica a tu dispositivo cómo transferir tus datos, por ejemplo, de tu ordenador a otro servidor. SMB es uno de estos protocolos.

SMB son las siglas de Server Message Block (bloque de mensajes de servidor), y es un protocolo utilizado para compartir archivos, impresoras y otros recursos en una red. En términos más sencillos, es una forma de que los ordenadores se comuniquen y compartan información entre sí. Es como un armario de oficina compartido en el que los empleados pueden acceder a archivos y recursos compartidos, como si estuvieran guardados en los cajones de sus propios escritorios.

A lo largo de los años, SMB se ha utilizado principalmente para conectar ordenadores Windows. Sin embargo, la mayoría de los demás sistemas, como Linux y macOS, también incluyen componentes cliente para conectarse a recursos SMB.

¿Cuándo se desarrollaron las SMB?

SMB sigue siendo una forma popular de compartir archivos en el trabajo, aunque el protocolo se creó allá por los años 80. Con el tiempo, se hicieron nuevas versiones (también llamadas “dialectos”) para adaptarse a los cambios en el uso de las redes. Hablemos un poco más de ellos.

Versiones del protocolo SMB

El protocolo SMB ha recorrido un largo camino desde su introducción, con varias actualizaciones que lo han mejorado. Hoy es más seguro, escalable y eficiente. He aquí un rápido repaso a algunas de las versiones más importantes.

- SMB 1.0 (1984) fue el protocolo SMB original, introducido en la década de 1980. Es la versión más básica y desde entonces ha sido sustituida por dialectos más avanzados.

- CIFS (1996) o Common Internet File System, es un dialecto SMB desarrollado por Microsoft e introducido en los años 90 para ofrecer una mayor compatibilidad con los sistemas Windows. Añadió soporte para archivos de mayor tamaño.

- SMB 2.0 (2006) se lanzó con Windows Vista y Windows Server 2008. Esta versión mejoró la escalabilidad y el rendimiento.

- SMB 2.1 (2008) se introdujo con Windows Server 2008 R2 y Windows 7. Entre otras cosas, añadía compatibilidad con operaciones de lectura y escritura de mayor tamaño.

- SMB 3.0 (2012) se centró en la seguridad y la fiabilidad, añadiendo compatibilidad con transferencias de datos cifradas.

- SMB 3.02 (2013) introdujo nuevas mejoras en la seguridad, incluida una mayor compatibilidad con la negociación segura y la autenticación mutua. Se introdujo en Windows 8.1 y Windows Server 2012 R2.

- SMB 3.1.1 (2015) es la versión más reciente de SMB, publicada con Windows 10 y Windows Server 2016. Proporciona mejoras adicionales, como compatibilidad mejorada con manejadores persistentes, enlaces simbólicos, cifrado AES-128, protección frente a ataques man-in-the-middle y otras funciones.

Nota: Algunos ejemplos de sistemas operativos que admiten diferentes dialectos SMB son:

- Windows 7 y Windows Server 2008 R2 admiten SMBv1, SMBv2.1 y SMBv3.

- Windows 8 y Windows Server 2012 admiten SMBv2.1 y SMBv3.

- Windows 10 y Windows Server 2016 son compatibles con SMBv3.

CIFS frente a SMB

A menudo se compara Common Internet File System (CIFS) con SMB. Aclaremos las cosas. CIFS es una forma o dialecto del protocolo SMB – es una implementación particular de SMB, creada por Microsoft. Sin embargo, la variante CIFS de SMB apenas se utiliza hoy en día. Bajo cuerda, la mayoría de los sistemas de almacenamiento modernos ya no utilizan CIFS, sino SMB 2 o SMB 3.

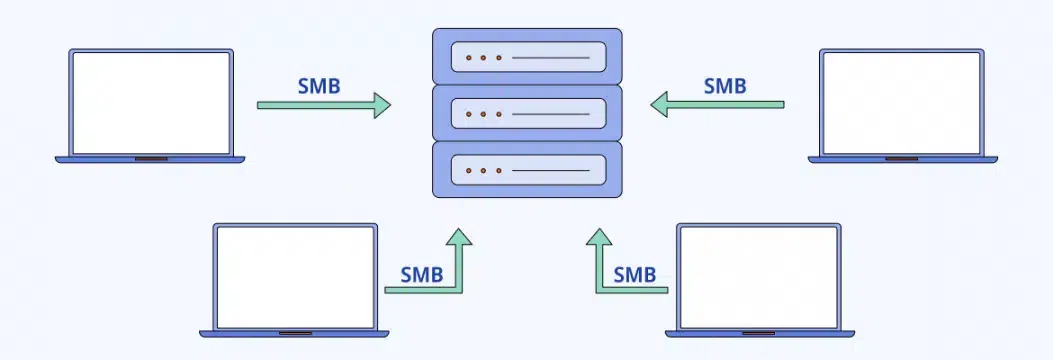

¿Cómo funciona el protocolo SMB?

Ahora que tenemos claras las distintas variantes de SMB, veamos cómo SMB hace que se compartan y transfieran archivos. Así es como funciona.

- Un ordenador quiere acceder a un recurso compartido en otro ordenador, como un archivo o una impresora.

- El ordenador envía una petición utilizando el protocolo SMB al otro ordenador, solicitando acceso al recurso.

- El otro ordenador recibe la solicitud y comprueba si el ordenador solicitante tiene los permisos necesarios para acceder al recurso.

- Si el ordenador solicitante está autorizado, el otro ordenador devuelve el recurso solicitado al ordenador solicitante.

- El ordenador solicitante recibe el recurso y puede utilizarlo como si estuviera almacenado localmente.

De este modo, SMB permite a los ordenadores compartir archivos y recursos de forma transparente y sin fisuras. Esto permite a los usuarios acceder a los recursos que necesitan sin tener que preocuparse por los detalles técnicos del protocolo.

¿Qué es la autenticación SMB?

Como cualquier otra conexión, el protocolo SMB necesita contar con algunas medidas de seguridad. Aquí es cuando entra en juego la autenticación SMB. Cuando quieres acceder a un recurso de una red utilizando SMB, la red quiere que demuestres tu identidad y le facilites tu nombre de usuario y contraseña. Si tus credenciales coinciden con las que la red tiene registradas, estás dentro. Si no, lo siento, acceso denegado. El objetivo de la autenticación SMB es mantener la seguridad de la red permitiendo sólo a los usuarios autorizados acceder a sus recursos.

Protocolo SMB: ¿Cuándo es útil?

Bien, ya hemos tratado los conceptos básicos de SMB, así que vamos a explorar cuándo brilla de verdad este práctico protocolo. SMB destaca entre otros protocolos por varias razones:

- Compatibilidad: funciona con una amplia gama de sistemas operativos, incluidos Windows, macOS y Linux. Es una opción versátil para compartir archivos y recursos entre distintos tipos de ordenadores.

- Facilidad de uso: diseñado para ser fácil de usar y sencillo, permite a los usuarios acceder a recursos compartidos sin necesidad de conocer los detalles técnicos del protocolo.

- Integración: se integra bien con otras tecnologías y protocolos, como Active Directory y Kerberos, por lo que es una buena opción para empresas con entornos de red complejos.

- Rendimiento: se ha optimizado para el intercambio de archivos de alto rendimiento y cuenta con funciones como el almacenamiento en caché, la compresión y el cifrado, que ayudan a que las transferencias de archivos sean más rápidas y seguras.

- Seguridad: dispone de funciones de seguridad integradas, como cifrado y autenticación, que ayudan a proteger la información confidencial cuando se transfiere por la red.

Pero espere, no todo es sol y arco iris con SMB. Veamos también sus inconvenientes.

¿Es seguro SMB? Algunos escollos del uso del protocolo SMB

Sí, a pesar de sus muchas ventajas, SMB no está exento de defectos y posibles riesgos de seguridad. Algunos de los posibles inconvenientes de utilizar SMB son:

Vulnerabilidad

SMB ha tenido varias vulnerabilidades de seguridad en el pasado, como:

- El exploit informático EternalBlue 2017 que provocó el ataque del ransomware WannaCry. Los atacantes utilizaron el exploit EternalBlue para propagar el ransomware a sistemas sin parches de todo el mundo. El ataque se propagó rápidamente debido a las capacidades de gusano del exploit EternalBlue, que le permitían propagarse de un sistema infectado a otros en la misma red.

- SMBGhost, también conocido como CVE-2020-0796. Descubierto en marzo de 2020, permitía a los atacantes tomar el control de un ordenador vulnerable y ejecutar código dañino en él, lo que potencialmente les daba acceso a información sensible y causaba daños generalizados.

- SMBLeed, también conocido como CVE-2021-24074. Una vulnerabilidad en el protocolo SMBv3 descubierta en noviembre de 2021. MBleed permitía a los atacantes leer información sensible de un ordenador vulnerable, como contraseñas o claves de cifrado, que podía utilizarse con fines maliciosos.

Aunque Microsoft ha solucionado todas las vulnerabilidades anteriores con actualizaciones de seguridad, siempre existe el riesgo de que se descubran nuevas vulnerabilidades.

Otros escollos

Complejidad

Aunque el protocolo está diseñado para ser fácil de usar, su instalación y configuración pueden resultar complejas, sobre todo para empresas con entornos de red complejos.

Rendimiento

SMB está optimizado para el intercambio de archivos de alto rendimiento. Pero puede no funcionar tan bien como otros protocolos en determinadas situaciones, por ejemplo, cuando se transfieren archivos grandes a través de redes lentas o poco fiables.

Falta de apoyo

Algunos sistemas operativos, como los basados en Unix o BSD, no son compatibles con SMB, lo que puede limitar su utilidad en determinados entornos.

Gastos de licencia

Algunas implantaciones para SMB, como la versión de Microsoft, pueden requerir el pago de una licencia, lo que puede suponer un coste importante para las empresas.

¿Cómo utilizar SMB de forma segura?

Aunque todo lo que hemos comentado anteriormente es cierto y existe, no te preocupes. Utilizar SMB puede ser seguro. Solo tienes que seguir estas sencillas directrices para asegurarte de que lo utilizas correctamente.

1. Instale las actualizaciones con prontitud

Es fundamental mantener actualizado el software. Esto significa instalar actualizaciones de seguridad en cuanto estén disponibles. De este modo, taparás cualquier agujero que los atacantes puedan utilizar para entrar en tu sistema. Y sólo un aviso, algunas actualizaciones pueden requerir un reinicio rápido de su ordenador, por lo que es mejor hacerlas cuando no esté utilizando su ordenador, como fuera de las horas de trabajo.

2. Cifrar todo

Active la encriptación para todas las transferencias de archivos SMB para proteger los datos de ser interceptados o manipulados durante el tránsito.

3. Bloquéalo

Utilice cortafuegos para bloquear el acceso no autorizado a sus recursos SMB y para supervisar y controlar el tráfico entrante y saliente.

4. Limitar el acceso

Conceda acceso a los recursos SMB sólo a quienes lo necesiten y utilice métodos de autenticación fuertes, como políticas de contraseñas y autenticación multifactor, para asegurar el acceso a los mismos.

5. Vigila

Auditar y supervisar periódicamente el uso de los recursos de las SMB para detectar cualquier acceso inusual o no autorizado y abordar con prontitud cualquier incidente de seguridad.

6. Utilizar una red privada virtual (VPN)

Aunque la versión más reciente de SMB cuenta con cifrado AES-128 para reforzar su seguridad, la mayoría de los proveedores de VPN modernos ofrecen un cifrado AES-256 aún más potente y otras funciones de seguridad integradas. ¿No has oído hablar mucho de esta solución? Aquí tienes un rápido repaso a las VPN:

- Una VPN es un software de ciberseguridad que actúa como un túnel secreto para su conexión a Internet.

- Cifra todo tu tráfico, lo que hace mucho más difícil que los atacantes roben tu información.

- El uso de una VPN también puede ocultar su dirección IP y cambiar su ubicación virtual para mayor privacidad.

Lo único que hace falta es asegurarse de elegir un proveedor de VPN de confianza. Y VeePN es uno de esos servicios. Su sólido cifrado y su Kill Switch mantendrán tus datos a salvo, mientras que VeePN NetGuard bloqueará los anuncios emergentes infectados, los rastreadores y los posibles sitios de phishing. Estos últimos se utilizan a menudo para llevar a cabo ataques masivos a la red como los mencionados anteriormente, por cierto.

Protege hasta 10 dispositivos con una sola suscripción y utiliza VeePN en ordenadores, teléfonos e incluso routers para obtener una protección completa. Una cuenta – ¡seguridad infinita (y sin riesgos)!

Preguntas Frecuentes: ¿Qué son las SMB y cómo utilizarlas con seguridad?

SMB es un protocolo utilizado para compartir archivos, impresoras y otros recursos entre ordenadores. Las empresas suelen utilizarlo para que los empleados puedan acceder a recursos compartidos, como archivos e impresoras, desde sus ordenadores de sobremesa o dispositivos móviles. Al permitir compartir recursos, SMB puede mejorar enormemente la colaboración y la productividad de organizaciones de todos los tamaños.

SMB son las siglas de Server Message Block, un protocolo de comunicación en red utilizado para compartir archivos, impresoras y otros recursos entre ordenadores.

Imagina que trabajas en una pequeña empresa y necesitas acceder a archivos importantes de la compañía, como hojas de cálculo, presentaciones y documentos. En lugar de enviar archivos por correo electrónico o utilizar una unidad flash, puedes acceder fácilmente a todos estos recursos compartidos desde tu ordenador. En eso consiste la SMB: te ayuda a compartir recursos con tus compañeros de trabajo, lo que facilita enormemente la colaboración y el trabajo. Más información en nuestro artículo.

El Protocolo de Transferencia de Archivos (FTP) y el Bloque de Mensajes de Servidor (SMB) son protocolos utilizados para transferir archivos. Pero en esto se diferencian.

- FTP se utiliza principalmente para transferir archivos entre servidores y máquinas cliente.

- SMB se utiliza para compartir recursos dentro de una red local, como archivos, impresoras y puertos serie.

- SMB ofrece funciones adicionales, como el bloqueo de archivos, que lo hacen más adecuado para la colaboración.

- FTP es simplemente un medio para transferir archivos de una ubicación a otra, mientras que SMB es más robusto y rico en funciones.

- FTP opera en la capa de aplicación del modelo OSI y no es tan seguro como SMB, que opera en la capa de sesión. En palabras sencillas, FTP es como una oficina de correos donde los datos se envían de forma insegura, mientras que SMB actúa como un guardia de seguridad para asegurarse de que los datos que se envían están protegidos y seguros.

VeePN is freedom

Descargar Cliente VeePN para Todas las Plataformas

Disfruta de una experiencia de VPN fluida en cualquier lugar, en cualquier momento. No importa el dispositivo que tengas — teléfono o portátil, tableta o router — la protección de datos de próxima generación y las velocidades ultrarrápidas de VeePN los cubrirán a todos.

Descargar para PC Descargar para Mac IOS and Android App

IOS and Android App

Want secure browsing while reading this?

See the difference for yourself - Try VeePN PRO for 3-days for $1, no risk, no pressure.

Inicia prueba de $1Entonces plan VeePN PRO de 1 año